Il 31 luglio 2025 non è una scadenza qualunque. Segna infatti un passaggio operativo fondamentale nell’attuazione della direttiva europea NIS2 (Network and Information Security Directive 2022/2555), recepita in Italia dal D.lgs. 138/2024. In particolare, entro questa data tutti i soggetti identificati come “essenziali” e “importanti” dalla normativa devono completare l’aggiornamento annuale dei dati sul Portale NIS, gestito dall’Agenzia per la Cybersicurezza Nazionale (ACN), come stabilito dalla Determinazione ACN n. 136117 del 10 aprile 2025.

Per il settore della sanità e della farmaceutica, questa è la prima vera scadenza operativa dalla pubblicazione degli elenchi ufficiali dei soggetti NIS, avvenuta il 3 giugno scorso. Un’occasione per fare il punto su obblighi, rischi e opportunità che la NIS2 porta con sé, in un contesto sempre più minacciato da attacchi cyber sofisticati.

Chi è coinvolto? Gli elenchi ufficiali dell’ACN

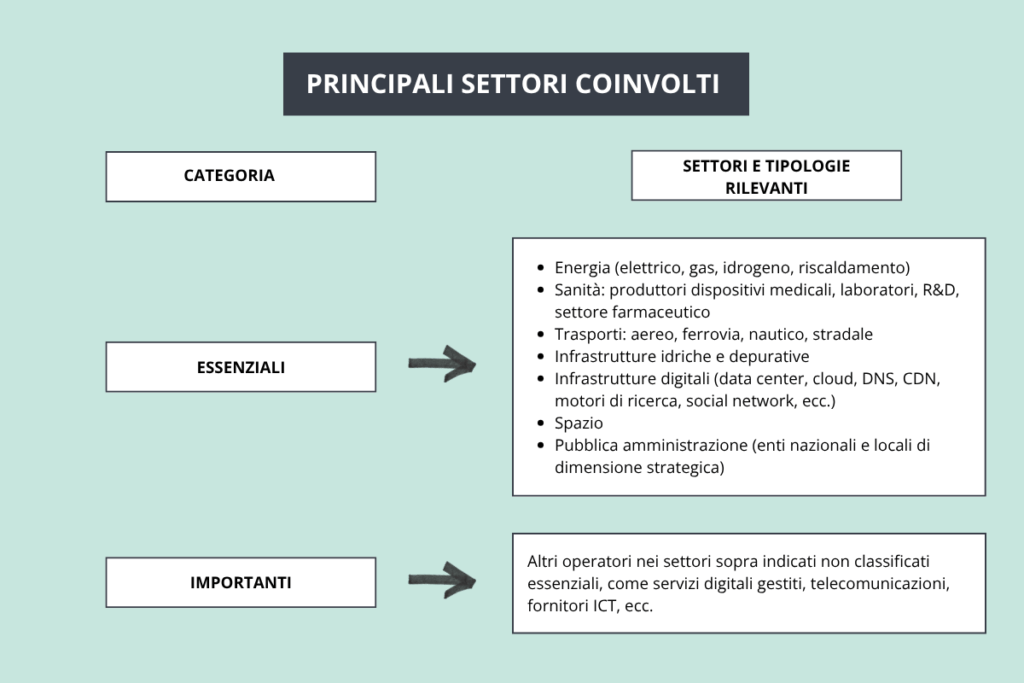

Secondo quanto previsto dal decreto legislativo 138/2024, le organizzazioni classificate come “essenziali” o “importanti” sono tenute a garantire un livello elevato di cybersicurezza, adottando misure tecniche e organizzative per la protezione delle reti e dei sistemi informativi.

L’ACN ha provveduto, entro il termine del 17 aprile 2025, a notificare ufficialmente i soggetti rientranti nei nuovi obblighi. Il 3 giugno è stato pubblicato l’elenco pubblico dei soggetti “importanti”, mentre quello dei soggetti “essenziali” resta coperto da riservatezza per ragioni di sicurezza nazionale.

Nel comparto healthcare e farmaceutico, numerosi attori figurano in questi elenchi, in particolare:

- ospedali pubblici e privati accreditati;

- IRCCS e aziende sanitarie locali;

- imprese farmaceutiche coinvolte nella produzione, distribuzione e R&D di medicinali critici;

- fornitori di tecnologie digitali per la sanità (cartelle cliniche elettroniche, sistemi di imaging, telemedicina);

- CRO e aziende biotech con ruoli strategici.

31 luglio: cosa fare entro la scadenza

Entro il 31 luglio 2025, i soggetti inclusi negli elenchi ACN devono:

- Accedere al Portale NIS con SPID o CIE del legale rappresentante;

- Verificare e aggiornare le informazioni aziendali già inserite, inclusi i dati di contatto del security officer, i sistemi critici gestiti e le eventuali modifiche dell’organizzazione;

- Inserire nuovi dati se variati rispetto all’anno precedente, in particolare quelli relativi alla supply chain digitale e ai fornitori strategici;

- Mantenere traccia documentale di tutte le comunicazioni e degli aggiornamenti effettuati, in previsione di eventuali verifiche da parte di ACN.

Il Portale è lo strumento attraverso cui le autorità monitorano la compliance e raccolgono informazioni sui rischi sistemici.

Obblighi di sicurezza: non solo aggiornamento annuale

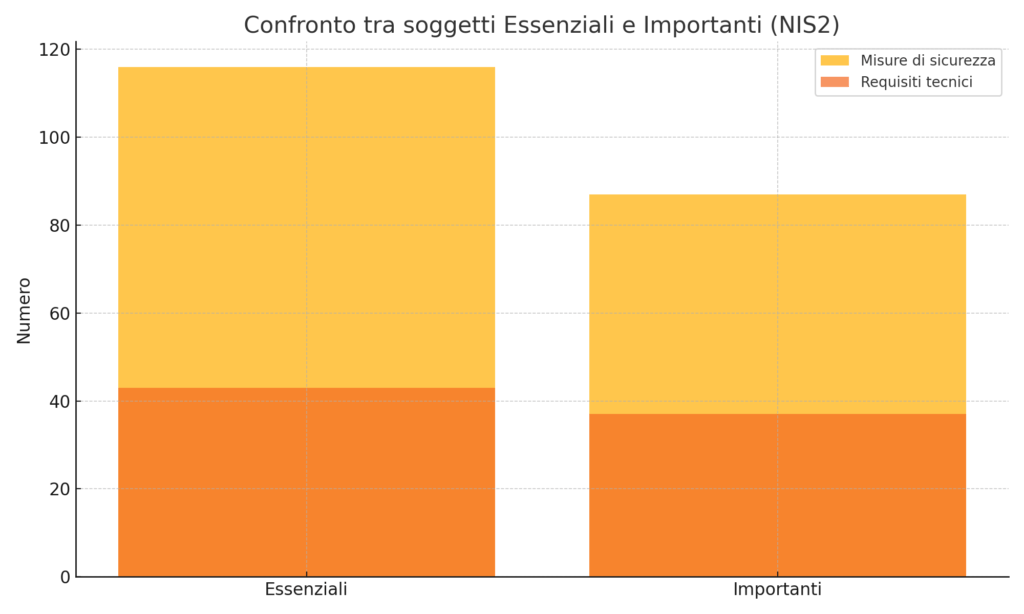

Come mostrato nel grafico seguente, la differenza tra soggetti essenziali e importanti non è solo formale: cambia il numero di requisiti da implementare, con un impatto diretto sulle risorse da allocare.

L’aggiornamento dei dati, richiesto entro il 31 luglio, è solo una parte degli adempimenti introdotti dalla NIS2. Il cuore della direttiva sta nelle misure minime di sicurezza e negli obblighi di notifica. Tra questi:

- Valutazione dei rischi e politiche di gestione: ogni organizzazione deve implementare un sistema di governance della sicurezza informatica, basato su risk assessment e piani di mitigazione;

- Business continuity e gestione degli incidenti: obbligo di predisporre piani di risposta e ripristino;

- Monitoraggio continuo e protezione della supply chain: le imprese devono verificare la sicurezza non solo interna, ma anche dei fornitori e partner tecnologici;

- Notifica degli incidenti: entro 24 ore dalla rilevazione, ogni incidente cyber che impatti i servizi essenziali va segnalato all’ACN attraverso il Portale.

In caso di violazione degli obblighi, le sanzioni possono arrivare fino a 10 milioni di euro o al 2% del fatturato globale, a seconda della gravità dell’inadempimento.

Focus Pharma e Healthcare: un settore esposto

Tra i settori più vulnerabili alle minacce cyber, quello sanitario e farmaceutico occupa senza dubbio una posizione critica. Non solo per la delicatezza dei dati trattati, ma anche per la complessità dei processi, la capillarità delle infrastrutture e il ruolo vitale che ricopre per la collettività.

La crescente digitalizzazione dei servizi sanitari – accelerata anche dalla pandemia – ha aperto nuove frontiere nella diagnosi, nella cura e nella ricerca. Ma ha anche ampliato esponenzialmente la superficie d’attacco, esponendo ospedali, aziende farmaceutiche, CRO e fornitori di tecnologie a un rischio costante.

I motivi di questa vulnerabilità sono molteplici:

-

Dati ad altissimo valore: le informazioni cliniche, genomiche e farmaceutiche sono tra le più ricercate dal cybercrime. Il loro furto può alimentare mercati illegali, ma anche minacciare la sicurezza individuale e nazionale.

-

Digitalizzazione diffusa e interconnessa: l’adozione di strumenti come cartelle cliniche elettroniche, piattaforme di telemedicina, dispositivi IoT biomedicali, AI per la diagnostica e infrastrutture cloud ha migliorato la qualità delle cure, ma ha anche moltiplicato i punti di accesso per potenziali attacchi.

-

Filiera complessa e frammentata: la produzione di farmaci e la gestione dei dati sanitari coinvolgono una molteplicità di attori – fornitori, distributori, laboratori, piattaforme digitali – spesso interconnessi, ma non sempre allineati in termini di sicurezza.

-

Continuità operativa imprescindibile: a differenza di altri comparti, nel pharma e nell’healthcare un’interruzione operativa – ad esempio causata da un ransomware – può tradursi in danni immediati alla salute pubblica, ritardi nelle cure o interruzione nella produzione di farmaci salvavita.

In questo contesto, la direttiva NIS2 rappresenta molto più che un adempimento burocratico: è un vero e proprio cambio di paradigma. La sicurezza informatica non può più essere confinata all’ufficio IT, ma deve diventare un pilastro della strategia aziendale, integrata nella governance, nei processi decisionali e nei modelli di rischio.

Dove intervenire: consigli pratici

Adeguarsi alla NIS2 richiede un approccio sistemico, che coinvolga persone, processi e tecnologie. Ecco alcune azioni concrete che le organizzazioni del comparto sanitario e farmaceutico possono attivare sin da subito:

-

Formalizzare la governance della sicurezza

Nominare un Cybersecurity Officer (CSO) o estendere le funzioni del DPO già esistente, affiancandolo a un comitato di crisi interno. La gestione della sicurezza deve avere presidio e responsabilità chiare a livello direzionale. -

Mappare e colmare le lacune (gap analysis)

Confrontare lo stato attuale dell’organizzazione con le misure minime previste dalla direttiva, identificando le aree critiche su cui intervenire prioritariamente. -

Rivedere i contratti con fornitori e partner tecnologici

Inserire clausole specifiche in materia di cybersicurezza, gestione degli incidenti, accessi e responsabilità. La sicurezza della supply chain è una delle principali novità introdotte dalla NIS2. -

Esercitare la resilienza operativa

Simulare attacchi cyber con esercitazioni di tipo table-top, per testare la capacità di risposta, la comunicazione interna ed esterna e la tenuta del business continuity plan. -

Formare il personale a tutti i livelli

Rafforzare la consapevolezza interna, non solo con corsi teorici, ma anche attraverso scenari pratici e campagne di sensibilizzazione. Medici, tecnici, amministrativi e dirigenti devono riconoscere i segnali di rischio e agire tempestivamente. -

Integrare cybersicurezza e compliance nella strategia ESG

Includere la gestione del rischio informatico nella reportistica di sostenibilità e nei sistemi di auditing aziendale. La sicurezza è oggi anche un indicatore di responsabilità sociale e reputazionale.

Uno spartiacque culturale

La scadenza del 31 luglio rappresenta un banco di prova importante. Non solo perché introduce obblighi formali e scadenze precise, ma perché impone un cambio di passo nell’approccio alla sicurezza. Il settore farmaceutico è chiamato ora a estendere la stessa cultura della prevenzione anche al digitale.

La NIS2, se ben implementata, può diventare uno strumento di resilienza strategica per un settore chiave della salute pubblica. Il tempo per agire è ora: dopo il 31 luglio, la sorveglianza sarà continua.

Guarda in webinar di MakingLife

Di NIS2 e degli adeguamenti richiesti in tematica cybersecurity ne abbiamo parlato nel nostro webinar, con Gian Paolo Baranzoni. Se te lo sei perso, puoi guardare la registrazione o scaricare le slide presentate durante l’evento live.

Se sei già iscritto al MakingConnect, accedi e clicca il link; se non sei iscritto, per accedere ai contenuti è necessario prima compilare il modulo di iscrizione: troverai i materiali del webinar nei contenuti esclusivi.