L’Italia, come gran parte dei paesi occidentali, vive un’accelerazione nella digitalizzazione di imprese, PA, sanità, ricerca e filiere. Questa trasformazione comporta vantaggi in termini di efficienza, innovazione e competitività, ma espone allo stesso tempo a rischi crescenti: attacchi informatici sofisticati, minacce alla proprietà intellettuale, danni reputazionali, interruzioni della catena di produzione o della supply chain, vulnerabilità nei dispositivi medici, e così via.

Al contempo, normative nazionali ed europee si sono fatte più severe: la direttiva NIS2, il GDPR, regolamenti UE per dispositivi medici, standard sulla sicurezza ICT, ecc. Le organizzazioni operanti in settori critici – come il farmaceutico / life sciences – sono ormai nell’occhio del ciclone regolatorio. Lo scenario è caratterizzato da:

-

Gap di competenze in cyber sicurezza, soprattutto nelle PMI e nella zona grigia tra R&D, produzione e distribuzione.

-

Necessità di integrazione tra sicurezza IT (informatica “tradizionale”), OT/IoT (macchinari, dispositivi connessi) e cyber‐fisico.

-

Minacce crescenti e più diversificate: ransomware, spionaggio industriale, sabotaggio, furto dati di ricerca, vulnerabilità nella supply chain.

-

Regolamentazione più rigida che impone obblighi di governance, segnalazione incidenti, continuità operativa e resilienza digitale.

Nel quadro europeo, e con pressioni geopolitiche e strategiche (es. cyberwarfare, supply chain globale, dipendenze estere), la cyber sicurezza diventa elemento non opzionale ma centrale nelle politiche industriali.

Il Piano per l’Industria Cyber Nazionale: cosa prevede

Il piano approvato – con Decreto Direttoriale prot. ACN 0320700 – rientra nella Misura #51 del Piano di implementazione della Strategia Nazionale di Cybersicurezza 2022–2026.

Ecco in sintesi le sue caratteristiche principali:

-

Co-protagonisti: ACN (Agenzia per la Cybersicurezza Nazionale), MIMIT (Ministero delle Imprese e del Made in Italy), MUR (Ministero Università e Ricerca), MAECI, DTD (Dipartimento per la Trasformazione Digitale).

-

Obiettivi generali: rafforzare l’ecosistema nazionale della cybersecurity tramite innovazione, piccole e medie imprese, start-up, competenze professionalizzate.

-

Risorse: 1,5 miliardi di euro complessivi destinati al Piano.

I tre assi strategici

-

Innovazione e collaborazione tra ricerca e industria

-

Rafforzamento del “Cyber Innovation Network”, coinvolgendo attori come TTO (Technology Transfer Offices), ILO (Industrial Liaison Offices), Centri per l’Innovazione.

-

Infrastrutture di ricerca: impianti, risorse, servizi per elevare il “Technology Readiness Level” (TRL) della ricerca verso applicazioni industriali.

-

-

Sviluppo di start-up e PMI, internazionalizzazione

-

Contributi a fondo perduto per start-up selezionate, per sostenere prototipi, proof of concept.

-

Coinvolgimento del Fondo Nazionale Innovazione / Venture Capital, fondi europei come Digital Europe e Horizon Europe, programmi esteri per internazionalizzazione.

-

-

Formazione e sviluppo competenze professionali

-

Bor-se di dottorato, percorsi formativi tramite centri di trasferimento tecnologico, sviluppo di figure professionali specializzate.

-

Criticità intrinseche e limiti potenziali

Pur essendo un passo importante, il Piano presenta alcune zone d’ombra:

-

Attuazione e tempistiche: l’efficacia dipenderà fortemente da come gli interventi verranno concretamente dispiegati, se i fondi verranno erogati in modo rapido e trasparente, e se i responsabili potranno coordinarsi efficacemente.

-

Rischio sovrapposizioni o lacune normative: tra attività private, pubbliche, sanità, ricerca, produzione; tra regolamentazione UE, nazionale, regionale.

-

Capacità delle PMI: spesso limitate per dimensioni, competenze, risorse finanziarie: anche con fondi disponibili, molte imprese potrebbero non essere in grado di soddisfare requisiti stringenti immediatamente.

-

Dimensione supply chain & terzisti: la sicurezza non dipende solo dall’impresa farmaceutica grande, ma anche da tutti i fornitori, dalle relazioni internazionali, dai processi esterni; controllare tutto questo è complesso.

PIANO PER L’INDUSTRIA CYBER NAZIONALE

Trend internazionali e sfide comparabili

Nel panorama globale le sfide del settore farmaceutico non sono nuove: spionaggio industriale, attacchi ransomware a ospedali, laboratorio e produzione, furto dati di prova clinica, vulnerabilità nei dispositivi medici connessi.

Alcune best practice emergenti includono architetture di Zero Trust, monitoraggio continuo, gestione robusta della supply chain, investimento in sicurezza OT/IoT, formazione e culture aziendali orientate al rischio, uso di tecnologie come machine learning/IA per rilevare minacce, threat intelligence.

Focus: il settore farmaceutico e Life Science

Questo comparto merita un approfondimento specifico perché combina:

-

Alta criticità per la salute pubblica e l’approvvigionamento di medicinali.

-

Presenza sia di ricerca (spesso ad alta proprietà intellettuale) sia produzione, con processi che devono rispettare elevati standard di qualità, tracciabilità, certificazione.

-

Uso crescente di sistemi automatizzati, dispositivi medicali connessi (IoMT), supply chain globale, collaborazioni internazionali, digitalizzazione, data analytics, AI, etc.

Normativa in gioco: NIS2 e altri obblighi

L’Italia ha recepito la direttiva NIS 2 tramite il decreto legislativo 138/2024. Secondo l’Allegato I del decreto, il settore farmaceutico rientra nei “settori sanitari ad alta criticità”.

Ciò significa che:

-

Aziende che producono medicinali attivi o preparati farmaceutici, o che svolgono attività di ricerca e sviluppo di medicinali, sono soggette agli obblighi NIS2.

-

Obblighi includono: modello di governance per la sicurezza informatica; gestione e mitigazione del rischio; piani di continuità operativa e disaster recovery; monitoraggio e risposta agli incidenti; notifiche obbligatorie; sicurezza della supply chain; responsabilità del management.

Se vuoi saperne di più sulla Direttiva NIS

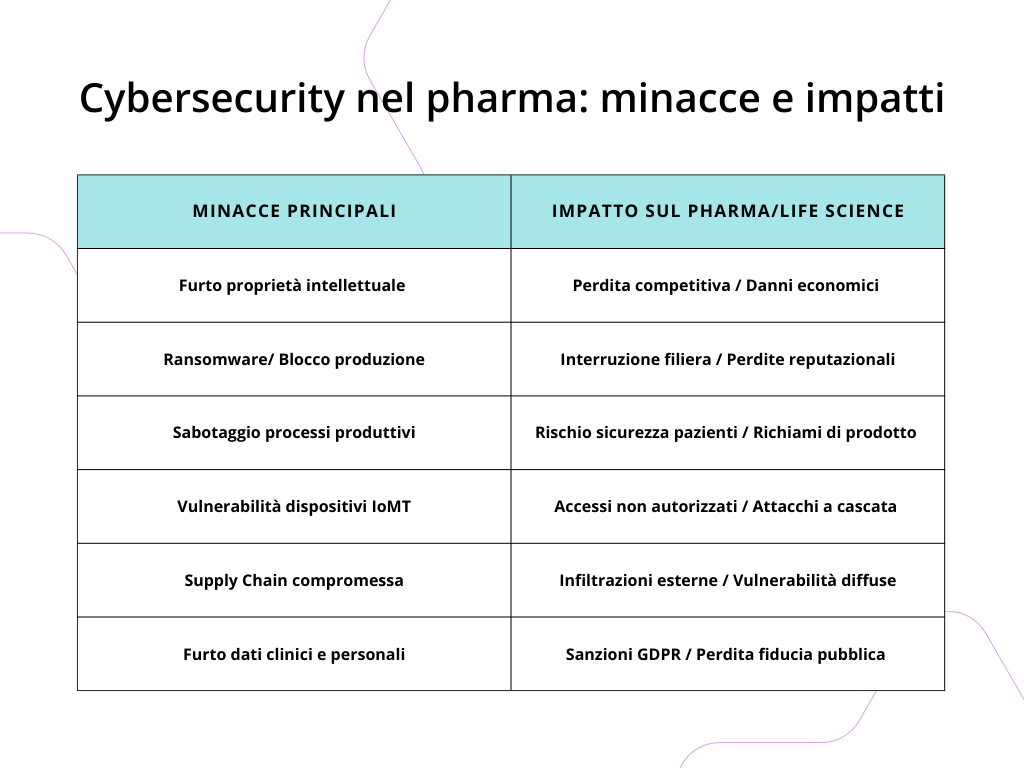

Minacce specifiche

Ecco alcune delle principali minacce che il settore pharma / Life Science deve fronteggiare:

-

Spionaggio industriale e furto di IP – brevetti, formule, sperimentazioni cliniche, dati su efficacia/tossicità. Un attacco può vanificare anni di ricerca o far perdere vantaggio competitivo.

-

Sabotaggio dei processi produttivi o contaminazione dei dati – attacchi che mirano a manipolare i processi di produzione, a introdurre errori volontari o modifiche, a compromettere la qualità o sicurezza dei prodotti.

-

Ransomware & interruzioni operative – specie per impianti che utilizzano sistemi automatizzati, OT/IoT: se un impianto si blocca, le conseguenze sono molteplici: produzione ferma, rischio per la supply chain, danni economici e reputazionali.

-

Vulnerabilità dei dispositivi medicali e IoMT – dispositivi connessi che raccolgono dati, che possono essere attaccati, manipolati, che possono veicolare malware verso reti aziendali.

-

Supply chain globale e terzisti – fornitori esteri, subfornitori, servizi cloud: ogni anello debole può essere un punto di ingresso.

-

Privacy e protezione dati sensibili – dati clinici, dati pazienti, dati personali; perdita o furto ha rischi legali, reputazione, impatti sulla fiducia.

Opportunità offerte dal Piano per l’Industria Cyber Nazionale

Alla luce di questi rischi, il Piano può dare impulso in vari modi:

-

Potenziamento delle infrastrutture di ricerca collaborative può favorire lo sviluppo di contromisure più sofisticate, test, laboratori condivisi, simulazioni.

-

Fondi per PMI e start-up possono aiutare realtà più piccole del pharma/biotech / life science, che altrimenti restano marginali, ad accedere a soluzioni avanzate, certificate, a portare sul mercato innovazioni in sicurezza.

-

Formazione: figure come CISO specializzati in pharma / life sciences, cybersecurity degli OT / dispositivi medici, compliance NIS2, privacy, sicurezza dati clinici.

-

Internazionalizzazione: favorire la partecipazione a progetti europei o collaborazioni internazionali nel settore research & innovation può generare synergies e trasferimento tecnologico.

Rischi che restano se non attenzionati

Tuttavia, per il settore pharma, ci sono alcune criticità che richiedono attenzione, altrimenti il Piano rischia di restare parziale:

-

Velocità di adeguamento normativo: molte imprese non sono pronte, sia per limiti tecnici che culturali; occorre che non solo la dimensione grande sia coperta ma anche media e piccola impresa nella filiera.

-

Interconnessione e standardizzazione: senza standard chiari e condivisi, ci sarà dispersione; serve interoperabilità, certificazioni riconosciute, linee guida di settore specifiche per il pharma.

-

Verifica della supply chain: non basta chiedere misure di sicurezza ai fornitori; serve audit, controlli, contratti stringenti, forse incentivi per chi aderisce a standard alti.

-

Sostenibilità economica dell’adozione di misure avanzate: imprese che operano con margini sottili o in mercati competitivi potrebbero ritardare investimenti in sicurezza a favore di costi immediati.

-

Mantenimento e aggiornamento continuo: le minacce evolvono; non può essere un intervento una tantum ma un processo costante. Piani di bug fixing, patching, gestione delle vulnerabilità, resilienza operativa devono essere parte del quotidiano.

Analisi critica: potenzialità e limiti

Cosa il Piano fa bene

-

Visione integrata: mette insieme ricerca, industria, formazione, innovazione. Non è soltanto un dispositivo difensivo, ma anche offensivo: vuole rendere il sistema Italia più competitivo nella cyber industry.

-

Allocazione di risorse significative: 1,5 miliardi non è cifra banale. Se ben spesi, possono generare ritorni consistenti in sicurezza, innovazione e protezione delle filiere critiche.

-

Strumentazione multi‐livello: non solo contributi finanziari, ma infrastrutture, network, sviluppo competenze, internazionalizzazione. Questo aiuta a costruire un ecosistema, non solo misure isolate.

-

Allineamento normativo recente: la NIS2 e le regolamentazioni correlate impongono cambiamenti: il Piano offre opportunità per adeguare strutture, processi, governance, evitando sanzioni o rischi legali.

Dove servono miglioramenti

-

Chiarezza operativa: linee guida specifiche per settore: nel pharma, ad esempio, servono standard tecnici, protocolli, best practices adattate (device medicali, produzione GMP, catena del freddo, dati clinici).

-

Accesso e supporto per le PMI: le piccole e medie aziende rischiano di essere escluse per limiti tecnici, organizzativi o finanziari; serve un supporto semplificato, “onramp” verso compliance e sicurezza, magari voucher, consulenze pubbliche, partnership con grandi realtà.

-

Monitoraggio, valutazione e trasparenza: il Piano prevede una revisione periodica per restare aggiornato. Ma serve che i criteri di successo siano chiari, che i risultati siano misurabili, che ci sia rendicontazione pubblica.

-

Cultura aziendale e sensibilità reale: formazione non solo tecnica, ma anche del management su quanto la cyber sicurezza incida su reputazione, continuità, responsabilità legale; non può restare delega puramente tecnica.

-

Attenzione all’innovazione responsabile: tecnologie emergenti come AI, machine learning, IoT, dispositivi connessi devono essere adottate con principi di sicurezza by design, privacy by design, test di sicurezza, revisione etica e regolatoria.

Il Piano come opportunità, ma va “reso vivo”

In conclusione, il Piano per l’Industria Cyber Nazionale rappresenta un passaggio importante per l’Italia: da un lato riconosce che la cyber sicurezza non è solo questione di difesa, ma componente strutturale dell’industria, della ricerca, della competitività; dall’altro fornisce strumenti, risorse e un quadro strategico che, se utilizzato bene, può fare la differenza.

Nel settore farmaceutico e Life Science, le sfide sono elevate ma anche le poste in gioco sono alte: salute pubblica, integrità dei medicinali, proprietà intellettuale, fiducia dei pazienti, continuità aziendale. Se il Piano viene tradotto in azioni concrete – su governance, formazione, sicurezza dei dispositivi, resilienza della supply chain – può contribuire a rafforzare questo settore strategico.

La vera domanda però è: quanto riuscirà il sistema Italia a evitare che il Piano resti una bella cornice? Serve che governi, autorità regolatorie, imprese grandi e piccole, centri di ricerca collaborino in modo continuo, che ci sia una cultura diffusa di sicurezza, che siano costruite procedure robuste, che la regolamentazione sia supportata da incentivi e controlli, e che gli investimenti non siano solo nei progetti “visibili” ma anche in quelli di manutenzione, aggiornamento e resilienza.